Windows 10, 8.1, 8 et 7 incluent tous le chiffrement de lecteur BitLocker, mais ce n'est pas la seule solution de chiffrement proposée. Windows inclut également une méthode de cryptage...

Tous les articles - Page 86

Malgré leurs noms, Bitcoin Cash, Bitcoin Gold, Bitcoin Diamond, Bitcoin Privé et autres ne sont pas la même chose que Bitcoin. Ils sont basés sur Bitcoin et portent le même...

La plupart des distributions Linux incluent le shell bash par défaut, mais vous pouvez également basculer vers un autre environnement shell. Le zsh est une alternative particulièrement populaire et il...

Vous utilisez donc l'Utilitaire de disque pour partitionner votre nouveau disque dur lorsque vous avez le choix entre plusieurs systèmes de fichiers potentiels. La liste est plus longue que vous...

En 2014, Google a annoncé une gamme de téléphones à faible coût et de faible spécification, appelée Android One. En 2017, ils ont annoncé Android Go, spécialement conçu pour les...

Tous les réseaux Wi-Fi ne sont pas créés égaux. Les points d'accès Wi-Fi peuvent fonctionner en mode «ad-hoc» ou «infrastructure», et de nombreux appareils compatibles Wi-Fi peuvent uniquement se connecter...

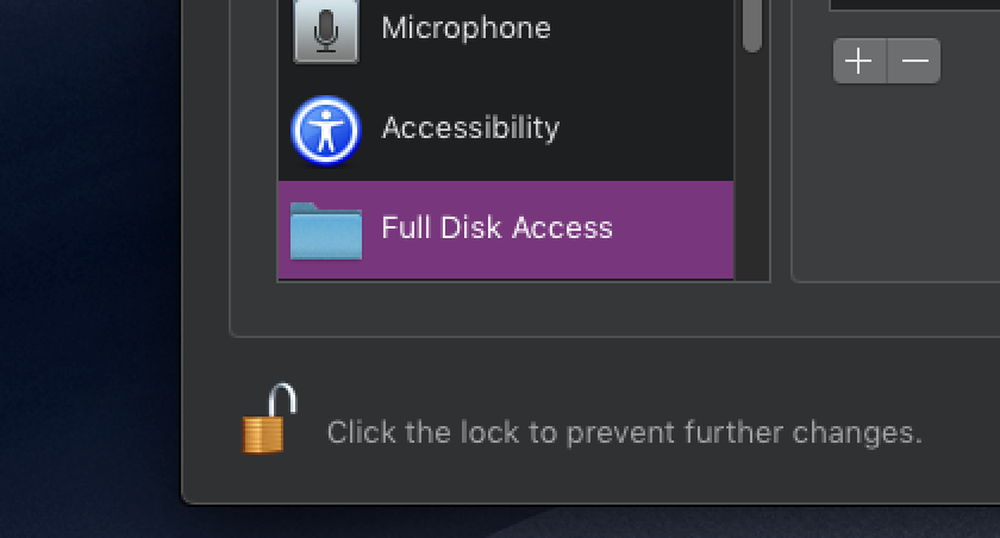

MacOS a récemment commencé à utiliser un système d'autorisations de type Android, dans lequel les applications doivent demander l'accès à certaines ressources telles que votre emplacement ou vos contacts. Les...

Un proxy vous connecte à un ordinateur distant et un VPN vous connecte à un ordinateur distant, donc ils doivent être plus ou moins identiques, n'est-ce pas? Pas exactement. Examinons...