Zombie Crapware Fonctionnement de la table binaire de la plate-forme Windows

Peu de gens ont remarqué à ce moment-là, mais Microsoft a ajouté une nouvelle fonctionnalité à Windows 8 qui permet aux fabricants d’infecter le firmware UEFI avec crapware. Windows poursuivra l’installation et la résurrection de ce logiciel indésirable même après une installation propre..

Cette fonctionnalité continue d’être présente sur Windows 10 et elle ne permet pas de comprendre pourquoi Microsoft donnerait autant de pouvoir aux fabricants de PC. Il souligne l’importance d’acheter des PC sur le Microsoft Store - même une installation propre peut ne pas vous débarrasser de tous les bloatware préinstallés..

WPBT 101

À partir de Windows 8, un fabricant de PC peut incorporer un programme - un fichier Windows .exe essentiellement - dans le micrologiciel UEFI du PC. Celui-ci est stocké dans la section «WPBT» du microprogramme UEFI. À chaque démarrage de Windows, il examine le microprogramme UEFI de ce programme, le copie depuis le microprogramme sur le lecteur du système d'exploitation et l'exécute. Windows lui-même ne fournit aucun moyen d'empêcher que cela se produise. Si le micrologiciel UEFI du fabricant le propose, Windows l'exécutera sans poser de question..

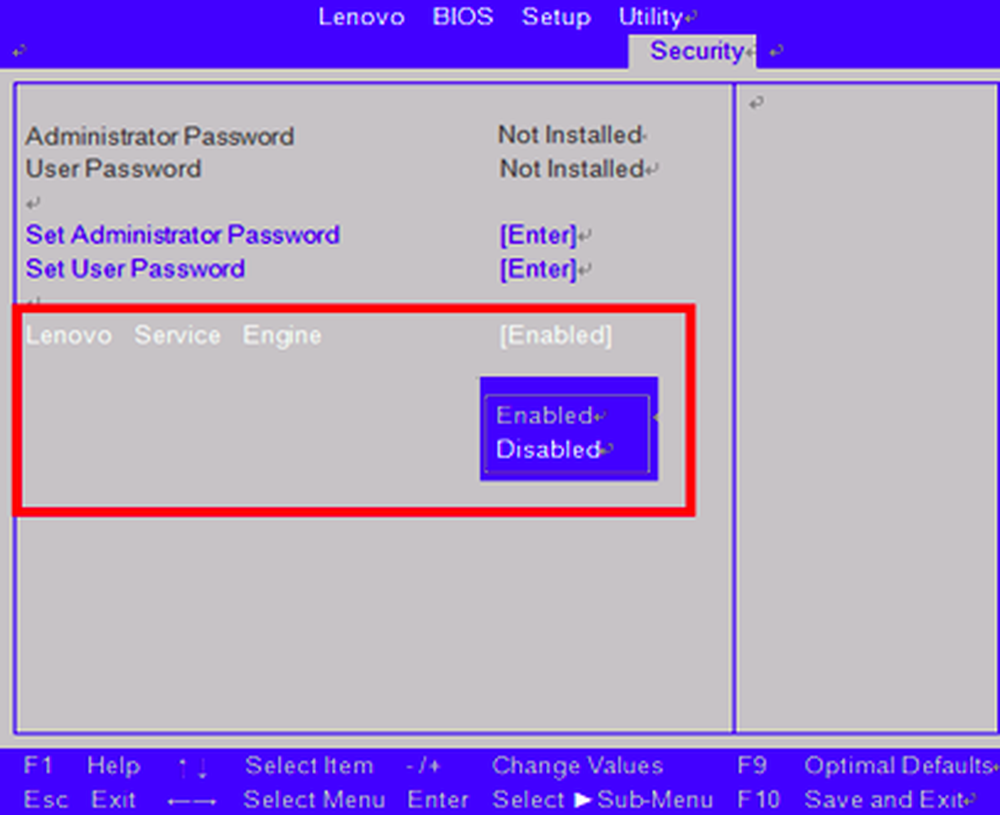

Lenovo LSE et ses trous de sécurité

Il est impossible d'écrire sur cette fonctionnalité douteuse sans noter le cas qui l'a portée à l'attention du public. Lenovo a fourni divers ordinateurs dotés d’un dispositif appelé «Lenovo Service Engine» (LSE). Voici ce que Lenovo prétend être une liste complète des ordinateurs concernés.

Lorsque le programme est automatiquement exécuté par Windows 8, Lenovo Service Engine télécharge un programme appelé OneKey Optimizer et renvoie une quantité de données à Lenovo. Lenovo configure des services système conçus pour télécharger et mettre à jour des logiciels à partir d'Internet, rendant impossible leur suppression. Ils reviendront même automatiquement après une nouvelle installation de Windows..

Lenovo est allé encore plus loin en étendant cette technique louche à Windows 7. Le micrologiciel UEFI vérifie le fichier C: \ Windows \ system32 \ autochk.exe et le remplace par la version de Lenovo. Ce programme s'exécute au démarrage pour vérifier le système de fichiers sous Windows. Cette astuce permet également à Lenovo de faire fonctionner cette pratique désagréable sous Windows 7. Cela prouve simplement que le WPBT n'est même pas nécessaire - les fabricants de PC pourraient simplement demander à leurs firmwares d'écraser les fichiers système Windows..

Microsoft et Lenovo ont découvert une vulnérabilité majeure en matière de sécurité qui pourrait être exploitée. Lenovo a donc heureusement cessé d'envoyer des ordinateurs avec cette ordure indésirable. Lenovo propose une mise à jour qui supprimera LSE des ordinateurs portables et une mise à jour qui supprimera LSE des ordinateurs de bureau. Toutefois, ils ne sont ni téléchargés ni installés automatiquement. Par conséquent, la plupart des ordinateurs Lenovo concernés, probablement les plus affectés, continueront d’avoir ces fichiers indésirables installés dans leur microprogramme UEFI..

Ceci est juste un autre problème de sécurité du fabricant de PC qui nous a apporté des PC infectés par Superfish. On ignore si d'autres fabricants de PC ont abusé du WPBT de la même manière sur certains de leurs ordinateurs.

Que dit Microsoft à ce sujet?

Comme le note Lenovo:

«Microsoft a récemment publié des directives de sécurité mises à jour sur la meilleure mise en œuvre de cette fonctionnalité. L'utilisation de LSE par Lenovo n'est pas conforme à ces consignes. Lenovo a donc cessé d'envoyer des modèles de bureau avec cet utilitaire et recommande aux clients qui l'utilisent d'exécuter un utilitaire de «nettoyage» qui supprime les fichiers LSE du bureau. "

En d'autres termes, la fonctionnalité Lenovo LSE qui utilise WPBT pour télécharger des logiciels indésirables sur Internet était autorisée dans la conception et les instructions de Microsoft relatives à la fonctionnalité WPBT. Les lignes directrices ont seulement été affinées.

Microsoft n'offre pas beaucoup d'informations à ce sujet. Il n'y a qu'un seul fichier .docx - pas même une page Web - sur le site Web de Microsoft contenant des informations sur cette fonctionnalité. Vous pouvez apprendre tout ce que vous voulez à ce sujet en lisant le document. Il explique pourquoi Microsoft a inclus cette fonctionnalité en utilisant, à titre d'exemple, un logiciel antivol persistant:

«L'objectif principal de WPBT est de permettre aux logiciels critiques de persister même lorsque le système d'exploitation a été modifié ou réinstallé dans une configuration« épurée ». Un cas d'utilisation de WPBT consiste à activer un logiciel antivol qui doit persister en cas de vol, de formatage et de réinstallation d'un périphérique. Dans ce scénario, la fonctionnalité WPBT permet au logiciel anti-vol de se réinstaller dans le système d'exploitation et de continuer à fonctionner comme prévu. ”

Cette défense de la fonctionnalité n'a été ajoutée au document qu'après que Lenovo l'ait utilisée à d'autres fins..

Votre PC inclut-il le logiciel WPBT??

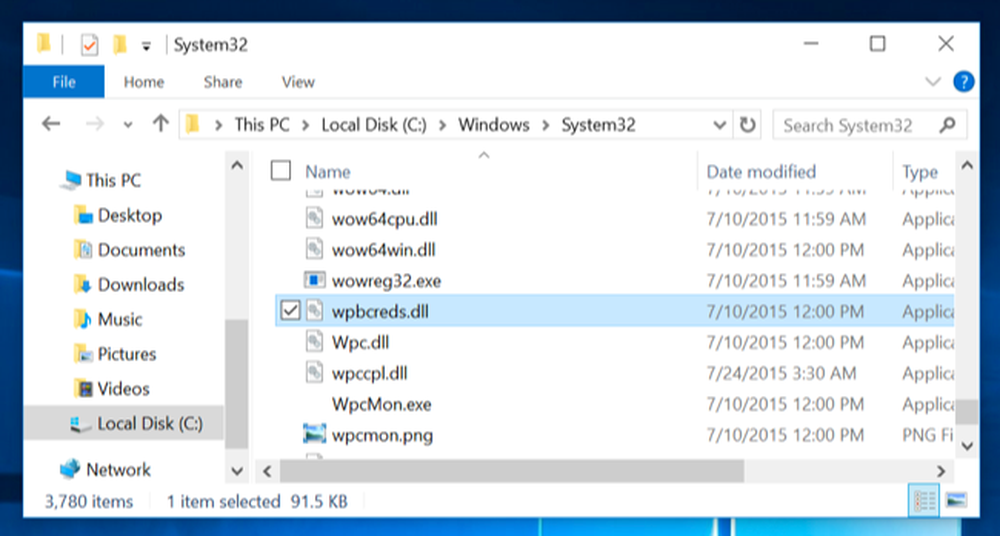

Sur les ordinateurs utilisant WPBT, Windows lit les données binaires de la table du micrologiciel UEFI et les copie dans un fichier nommé wpbbin.exe au démarrage..

Vous pouvez vérifier votre propre PC pour voir si le fabricant a inclus un logiciel dans le WPBT. Pour le savoir, ouvrez le répertoire C: \ Windows \ system32 et cherchez un fichier nommé wpbbin.exe. Le fichier C: \ Windows \ system32 \ wpbbin.exe n'existe que si Windows le copie à partir du micrologiciel UEFI. S'il n'est pas présent, le fabricant de votre ordinateur n'a pas utilisé WPBT pour exécuter automatiquement un logiciel sur votre ordinateur..

Éviter WPBT et autres logiciels indésirables

Microsoft a mis en place quelques règles supplémentaires pour cette fonctionnalité à la suite de la défaillance de sécurité irresponsable de Lenovo. Mais il est étonnant que cette fonctionnalité existe même au départ - et surtout que Microsoft la fournisse aux fabricants de PC sans exigences de sécurité ni directives d'utilisation claires..

Les directives révisées indiquent aux OEM de s’assurer que les utilisateurs peuvent réellement désactiver cette fonctionnalité s’ils ne le souhaitent pas, mais les directives de Microsoft n’ont pas empêché les fabricants de PC d’abuser de la sécurité de Windows par le passé. Découvrez que les PC Samsung livrés avec Windows Update sont désactivés, car cela était plus facile que de travailler avec Microsoft pour s'assurer que les pilotes appropriés étaient ajoutés à Windows Update..

C'est encore un autre exemple de fabricants de PC qui ne prennent pas la sécurité de Windows au sérieux. Si vous envisagez d’acheter un nouveau PC Windows, nous vous recommandons d’en acheter un dans la boutique Microsoft. Microsoft s’intéresse vraiment à ces PC et s’assure qu’ils ne disposent pas de logiciels nuisibles tels que Superfish de Lenovo, Disable_WindowsUpdate.exe de Samsung, fonctionnalité LSE de Lenovo, et tous les autres indésirables un PC typique pourraient venir avec.

Lorsque nous avons écrit cela dans le passé, de nombreux lecteurs ont répondu que cela était inutile car vous pouviez toujours effectuer une installation propre de Windows pour supprimer tout bloatware. Eh bien, apparemment, ce n’est pas vrai - le seul moyen sûr d’obtenir un PC Windows exempt de logiciels malveillants est de Microsoft Store. Ça ne devrait pas être comme ça, mais c'est.

Ce qui est particulièrement troublant à propos du WPBT, ce n’est pas seulement l’échec complet de Lenovo à l’utiliser pour réduire les vulnérabilités de sécurité et les junkware dans des installations propres de Windows. Ce qui est particulièrement inquiétant, c’est que Microsoft fournisse des fonctionnalités comme celle-ci aux fabricants de PC, en particulier sans restrictions ou conseils appropriés..

Il a également fallu plusieurs années avant que cette fonctionnalité ne soit remarquée dans le monde de la technologie au sens large, et cela n’est arrivé qu’à cause d’une faille de sécurité. Qui sait quelles autres fonctionnalités malveillantes sont intégrées à Windows pour que les fabricants de PC en abusent. Les fabricants de PC traînent la réputation de Windows dans la boue et Microsoft a besoin de les maîtriser.

Crédit d'image: Cory M. Grenier sur Flickr