Comment suivre quand quelqu'un accède à un dossier sur votre ordinateur

Il existe une petite fonctionnalité intéressante intégrée à Windows qui vous permet de suivre le moment où une personne visualise, modifie ou supprime quelque chose à l'intérieur d'un dossier spécifié. Donc, s'il y a un dossier ou un fichier que vous voulez savoir qui y a accès, il s'agit de la méthode intégrée sans avoir à utiliser de logiciel tiers..

Cette fonctionnalité fait en fait partie d’une fonctionnalité de sécurité Windows appelée Stratégie de groupe, qui est utilisé par la plupart des professionnels de l'informatique qui gèrent des ordinateurs du réseau d'entreprise via des serveurs. Toutefois, il peut également être utilisé localement sur un PC sans aucun serveur. Le seul inconvénient de l’utilisation de la stratégie de groupe est qu’elle n’est pas disponible dans les versions inférieures de Windows. Pour Windows 7, vous devez disposer de Windows 7 Professionnel ou supérieur. Pour Windows 8, vous avez besoin de Pro ou Enterprise..

Le terme «stratégie de groupe» fait essentiellement référence à un ensemble de paramètres de registre pouvant être contrôlés via une interface utilisateur graphique. Vous activez ou désactivez divers paramètres et ces modifications sont ensuite mises à jour dans le registre Windows..

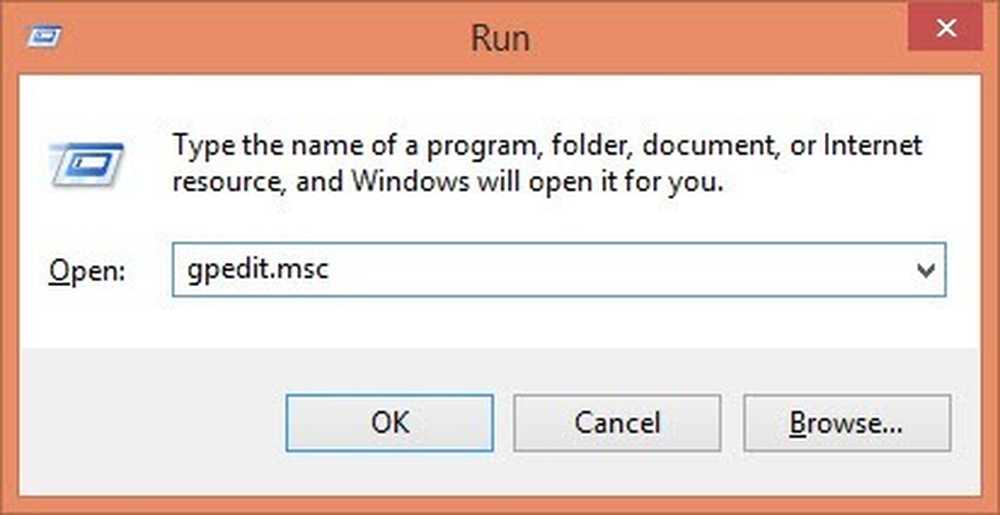

Sous Windows XP, pour accéder à l’éditeur de règles, cliquez sur Début et alors Courir. Dans la zone de texte, tapez “gpedit.msc”Sans les citations comme indiqué ci-dessous:

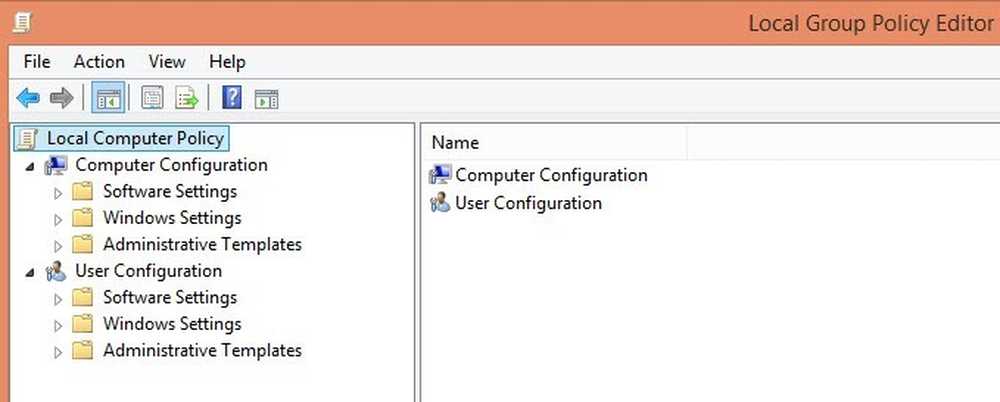

Sous Windows 7, il vous suffit de cliquer sur le bouton Démarrer et de taper gpedit.msc dans la zone de recherche au bas du menu Démarrer. Sous Windows 8, allez simplement à l'écran de démarrage et commencez à taper ou déplacez le curseur de votre souris tout en haut ou en bas à droite de l'écran pour ouvrir le Charmes barre et clique sur Chercher. Puis il suffit de taper gpedit. Maintenant, vous devriez voir quelque chose qui ressemble à l'image ci-dessous:

Il existe deux grandes catégories de politiques: Utilisateur et Ordinateur. Comme vous l'avez peut-être deviné, les stratégies utilisateur contrôlent les paramètres de chaque utilisateur, tandis que les paramètres de l'ordinateur correspondent aux paramètres du système et affectent tous les utilisateurs. Dans notre cas, nous allons vouloir que notre paramètre soit pour tous les utilisateurs, donc nous allons développer la La configuration d'un ordinateur section.

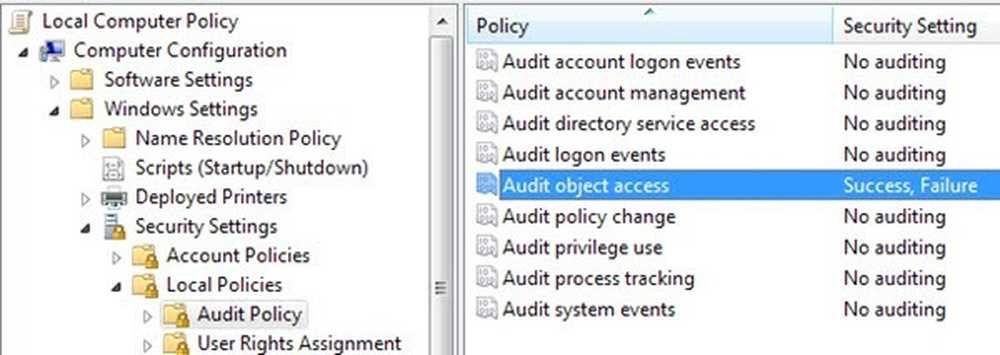

Continuer à élargir à Paramètres Windows -> Paramètres de sécurité -> Stratégies locales -> Stratégie d'audit. Je ne vais pas expliquer une grande partie des autres paramètres ici car il s'agit principalement de l'audit d'un dossier. Vous verrez maintenant un ensemble de stratégies et leurs paramètres actuels sur le côté droit. La stratégie d'audit est ce qui contrôle si le système d'exploitation est configuré et prêt à suivre les modifications..

Maintenant, vérifiez le réglage pour Accès aux objets d'audit en double-cliquant dessus et en sélectionnant les deux Succès et Échec. Cliquez sur OK et nous avons terminé la première partie, qui indique à Windows que nous souhaitons qu'il soit prêt à surveiller les modifications. Maintenant, l’étape suivante consiste à lui indiquer exactement ce que nous voulons suivre. Vous pouvez fermer la console de stratégie de groupe maintenant.

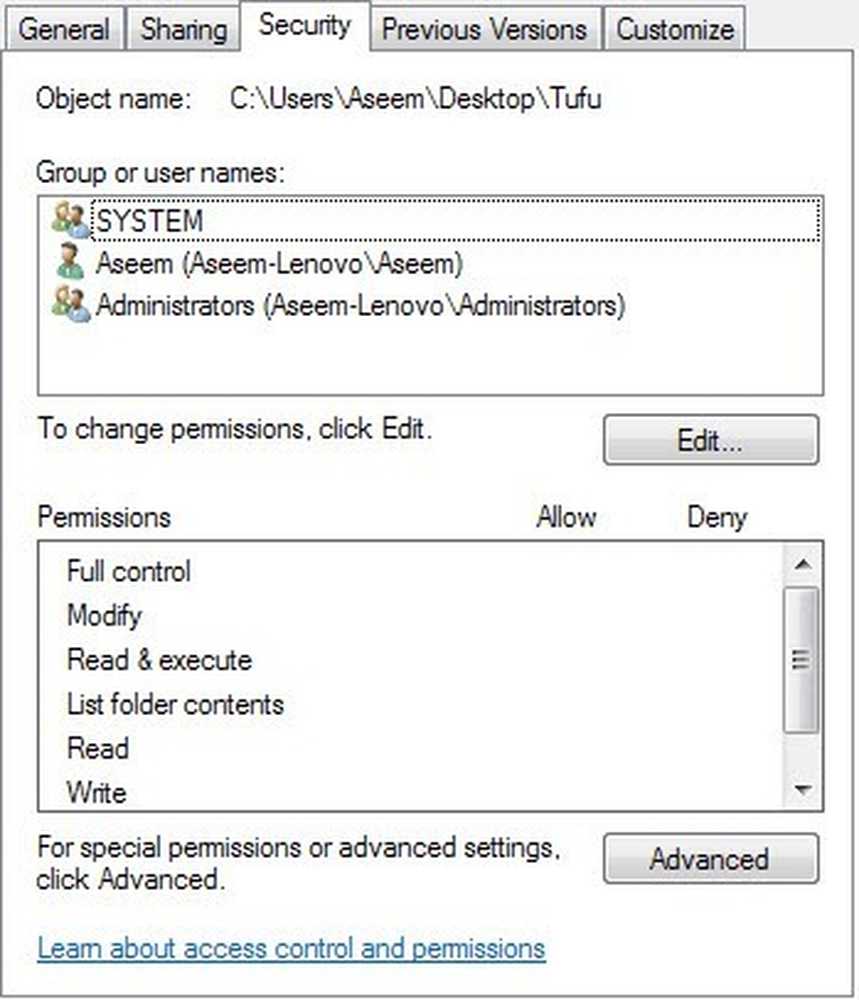

Accédez maintenant au dossier que vous souhaitez surveiller à l’aide de l’explorateur Windows. Dans l'explorateur, cliquez avec le bouton droit sur le dossier et cliquez sur Propriétés. Clique sur le Onglet Sécurité et vous voyez quelque chose de semblable à ceci:

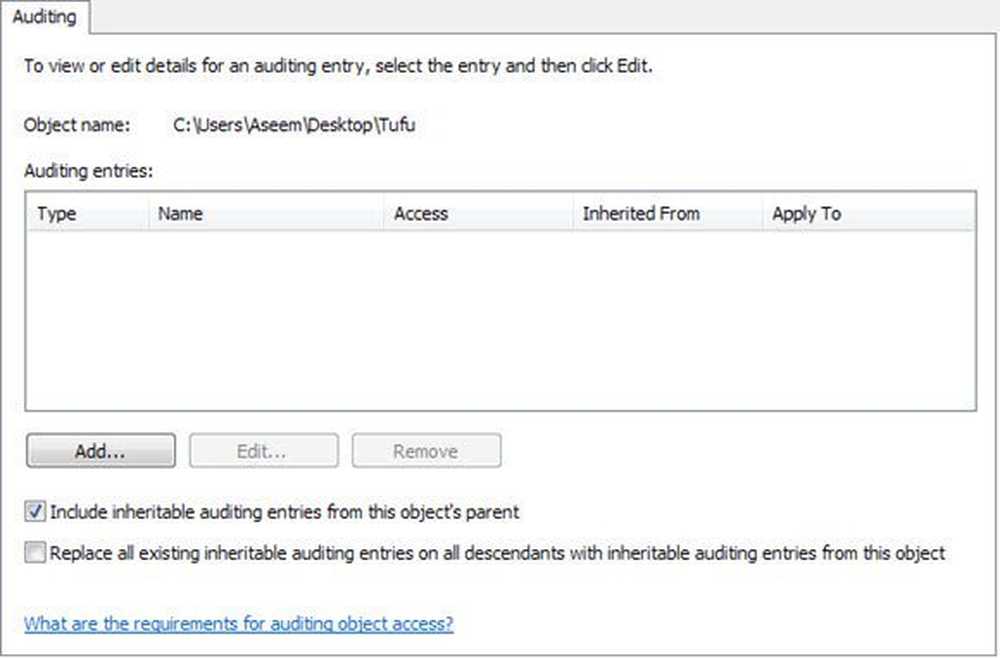

Maintenant, cliquez sur le Avancée bouton et cliquez sur le Audit languette. C’est là que nous allons configurer ce que nous voulons surveiller pour ce dossier..

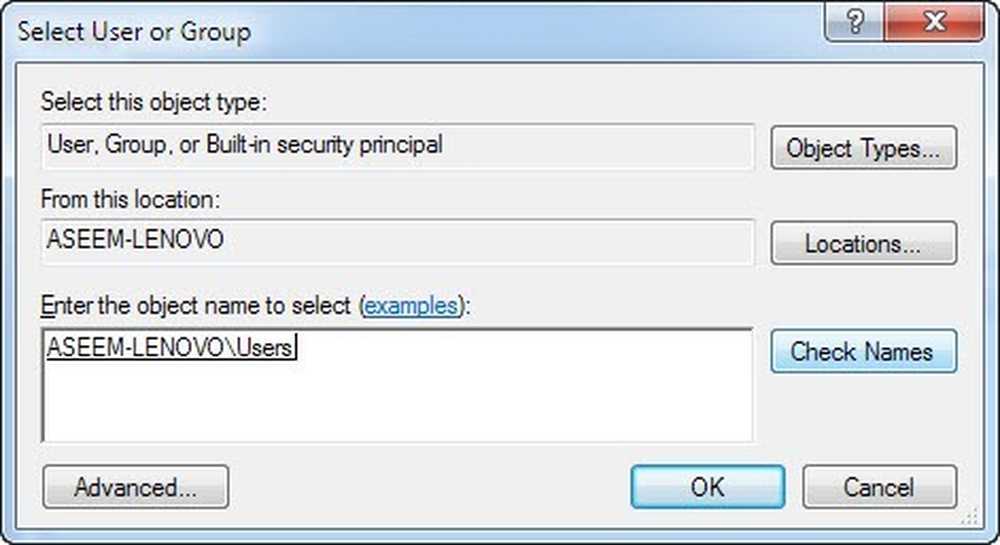

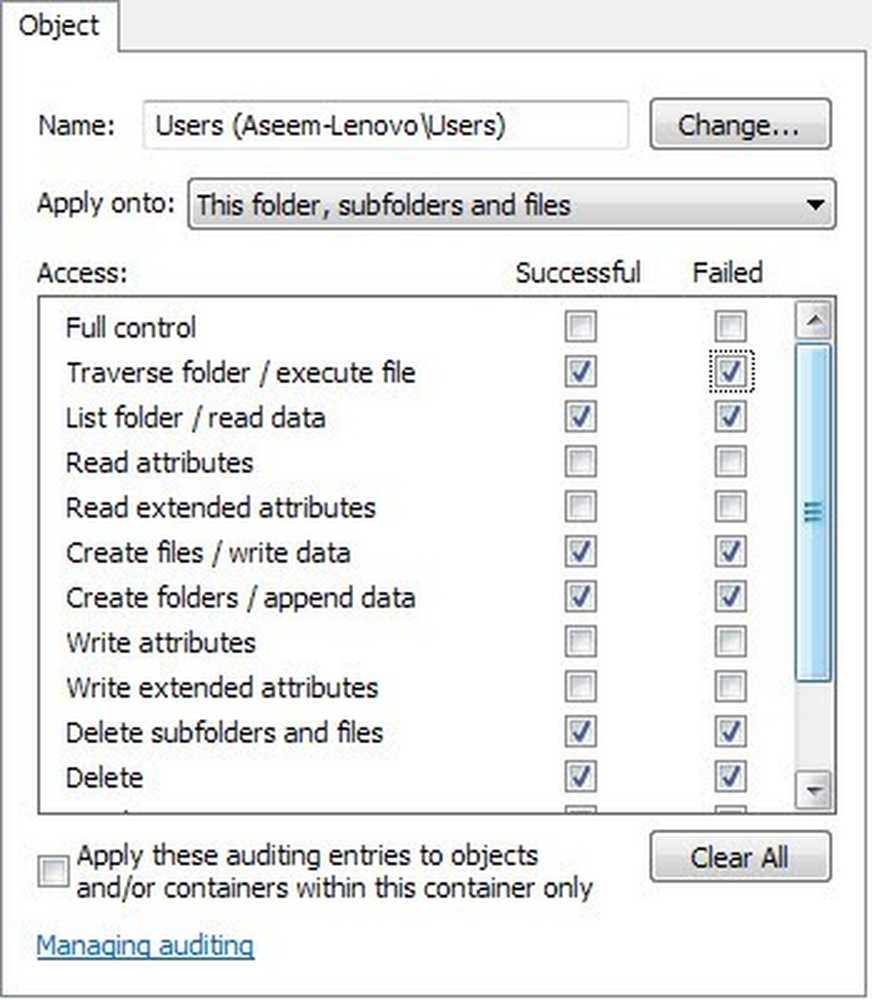

Allez-y et cliquez sur le Ajouter bouton. Une boîte de dialogue apparaît vous demandant de sélectionner un utilisateur ou un groupe. Dans la case, tapez le mot “utilisateurs”Et cliquez Vérifier les noms. La boîte se mettra automatiquement à jour avec le nom du groupe d'utilisateurs local de votre ordinateur sous la forme ORDINATEUR \ Utilisateurs.

Cliquez sur OK et vous obtiendrez une autre boîte de dialogue appelée «Entrée d'audit pour X“. C’est la vraie substance de ce que nous voulions faire. Voici où vous sélectionnerez ce que vous voulez regarder pour ce dossier. Vous pouvez choisir individuellement les types d'activité que vous souhaitez suivre, tels que la suppression ou la création de nouveaux fichiers / dossiers, etc. Pour simplifier les choses, je suggère de sélectionner Contrôle total, qui sélectionnera automatiquement toutes les autres options situées en dessous. Faites ceci pour Succès et Échec. De cette façon, quoi que ce soit fait dans ce dossier ou dans les fichiers qu'il contient, vous aurez un enregistrement.

Maintenant, cliquez sur OK, puis à nouveau sur OK et sur OK une fois de plus pour sortir du jeu de boîtes de dialogue multiple. Et maintenant, vous avez configuré avec succès l'audit sur un dossier! Donc, vous pourriez demander, comment voyez-vous les événements?

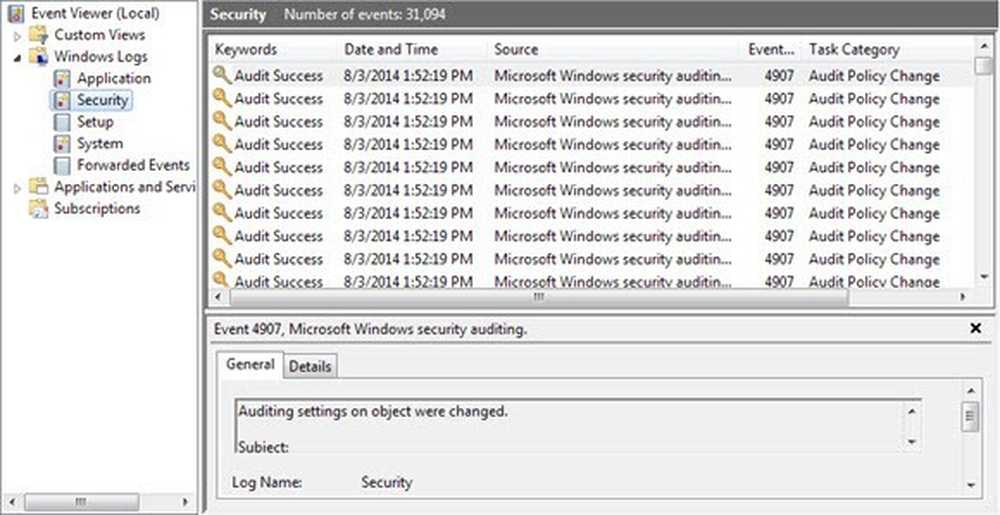

Pour visualiser les événements, vous devez aller dans le Panneau de configuration et cliquer sur Outils administratifs. Puis ouvrez le Observateur d'événements. Clique sur le Sécurité section et vous verrez une grande liste d'événements sur le côté droit:

Si vous continuez et créez un fichier ou ouvrez simplement le dossier et cliquez sur le bouton Actualiser dans l'observateur d'événements (le bouton avec les deux flèches vertes), vous verrez un tas d'événements dans la catégorie Système de fichiers. Celles-ci concernent toutes les opérations de suppression, création, lecture et écriture sur les dossiers / fichiers que vous auditez. Sous Windows 7, tout apparaît maintenant dans la catégorie de tâches Système de fichiers. Pour voir ce qui s'est passé, vous devez cliquer sur chacune d'elles et les faire défiler..

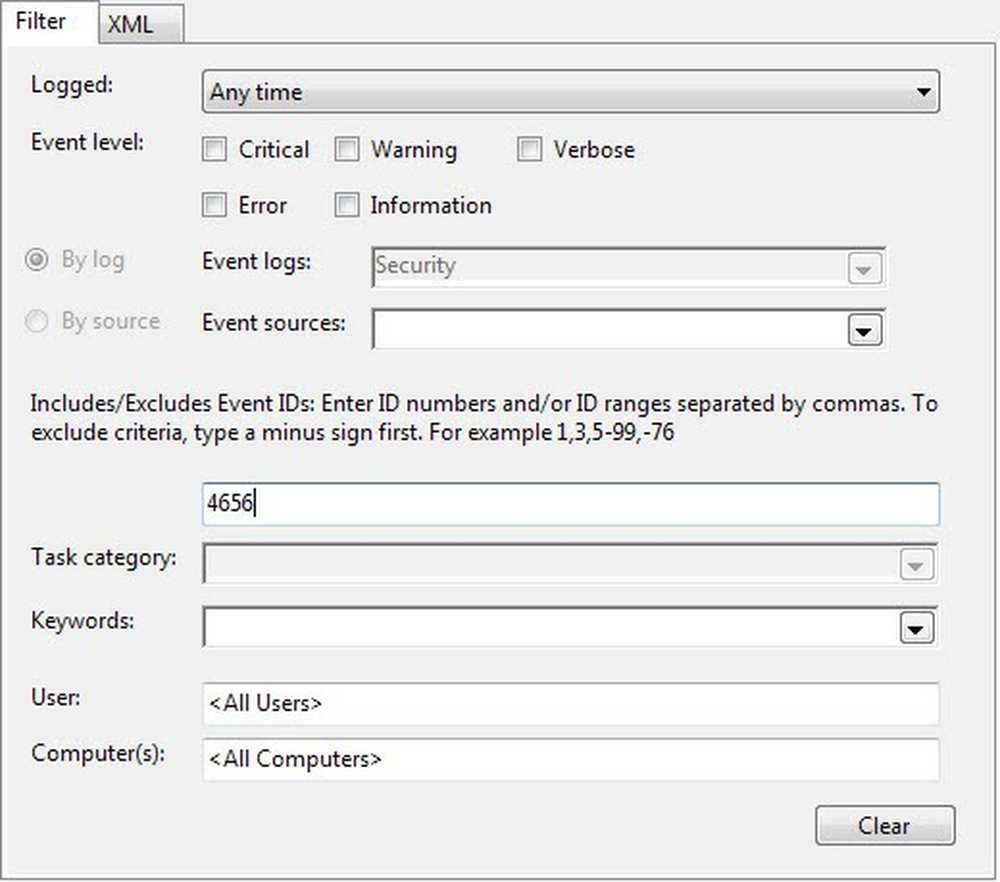

Afin de faciliter la consultation de nombreux événements, vous pouvez placer un filtre et ne voir que les éléments importants. Clique sur le Vue menu en haut et cliquez sur Filtre. S'il n'y a pas d'option pour le filtre, cliquez avec le bouton droit de la souris sur le journal de sécurité dans la page de gauche et choisissez Filtrer le journal actuel. Dans la zone ID d'événement, tapez le numéro 4656. C'est l'événement associé à un utilisateur particulier effectuant une Système de fichiers action et vous donnera les informations pertinentes sans avoir à regarder à travers des milliers d'entrées.

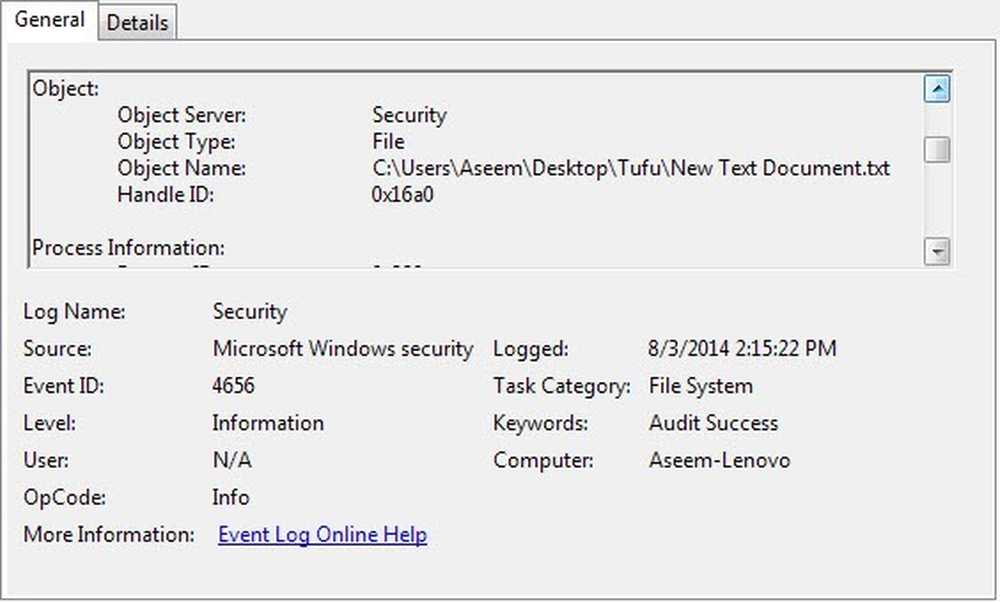

Si vous souhaitez obtenir plus d'informations sur un événement, double-cliquez simplement dessus pour afficher.

Voici les informations de l'écran ci-dessus:

Un descripteur d'objet a été demandé.

Assujettir:

ID de sécurité: Aseem-Lenovo \ Aseem

Nom du compte: Aseem

Domaine du compte: Aseem-Lenovo

ID de connexion: 0x175a1

Objet:

Object Server: Sécurité

Type d'objet: Fichier

Nom de l'objet: C: \ Users \ Aseem \ Desktop \ Tufu \ New Text Document.txt

ID de poignée: 0x16a0

Traitement de l'information:

Identifiant du processus: 0x820

Nom du processus: C: \ Windows \ explorer.exe

Informations de demande d'accès:

ID de transaction: 00000000-0000-0000-0000-000000000000

Accès: SUPPRIMER

SYNCHRONISER

LireAttributs

Dans l'exemple ci-dessus, le fichier utilisé était New Text Document.txt dans le dossier Tufu de mon bureau et les accès demandés étaient DELETE, suivis de SYNCHRONIZE. Ce que j'ai fait ici a été de supprimer le fichier. Voici un autre exemple:

Type d'objet: Fichier

Nom de l'objet: C: \ Users \ Aseem \ Desktop \ Tufu \ Address Labels.docx

ID de poignée: 0x178

Traitement de l'information:

Identifiant du processus: 0x1008

Nom du processus: C: \ Program Files (x86) \ Microsoft Office \ Office14 \ WINWORD.EXE

Informations de demande d'accès:

ID de transaction: 00000000-0000-0000-0000-000000000000

Accès: READ_CONTROL

SYNCHRONISER

ReadData (ou ListDirectory)

WriteData (ou AddFile)

AppendData (ou AddSubdirectory ou CreatePipeInstance)

ReadEA

WriteEA

LireAttributs

WriteAttributes

Motifs d'accès: READ_CONTROL: accordés par le propriétaire

SYNCHRONISE: Accordée par D: (A; ID; FA ;; S-1-5-21-597862309-2018615179-2090787082-1000)

En lisant cela, vous pouvez voir que j’ai accédé à Address Labels.docx à l’aide du programme WINWORD.EXE et que mes accès, READ_CONTROL, étaient inclus et que mes raisons d’accès étaient également READ_CONTROL. Habituellement, vous verrez beaucoup plus d’accès, mais concentrez-vous uniquement sur le premier, car c’est généralement le type d’accès principal. Dans ce cas, j'ai simplement ouvert le fichier en utilisant Word. Il faut un peu de tests et de lecture à travers les événements pour comprendre ce qui se passe, mais une fois que tout est arrêté, le système est très fiable. Je suggère de créer un dossier de test avec des fichiers et d'effectuer diverses actions pour voir ce qui apparaît dans l'observateur d'événements..

C'est à peu près ça! Un moyen rapide et gratuit de suivre l'accès ou les modifications apportées à un dossier!